2026 年 2 月,PayPal 证实发生了一起涉及其 PayPal Working Capital (PPWC) 平台的重大安全事件。与一般的外部黑客攻击不同,此次漏洞源于一次长达六个月的内部编码错误,该错误暴露了 2025 年 7 月至 12 月间的敏感数据。

是的,但影响具有高度针对性。PayPal 证实,虽然约有 100 个高价值企业账户的数据被泄露,但其中 "一小部分 "用户看到了未经授权的实际交易。

好消息是什么?PayPal 已经向这些受害者发放了全额退款。如果你还没有看到奇怪的收费或收到正式的"数据泄露通知"信(2026 年 2 月 10 日前后寄出),你的资金很可能是安全的。

此次泄露涉及难以更改的 "静态 "身份标识符,增加了身份盗窃的长期风险:

尽管头条新闻不断,但答案是肯定的,但也有注意事项。这并不是一次全面的系统崩溃;核心支付 "保险库 "并未被攻破。漏洞被隔离在一个特定的贷款应用界面。PayPal 仍然是 "零责任 "保护的领导者,这意味着他们--而不是你--要为他们的安全漏洞承担经济损失。

如果你使用 PayPal,尤其是用于商业用途,请立即采取以下四个步骤来保护你的账户:

| 用户类型 | 风险等级 | 主要操作 |

| 个人用户 | 最低 | 注意网络钓鱼电子邮件。 |

| 企业用户 | 中度 | 查看 2025 个交易日志。 |

| 贷款申请人 | 高 | 冻结您的信用并注册监控 |

底线:谨慎使用 PayPal

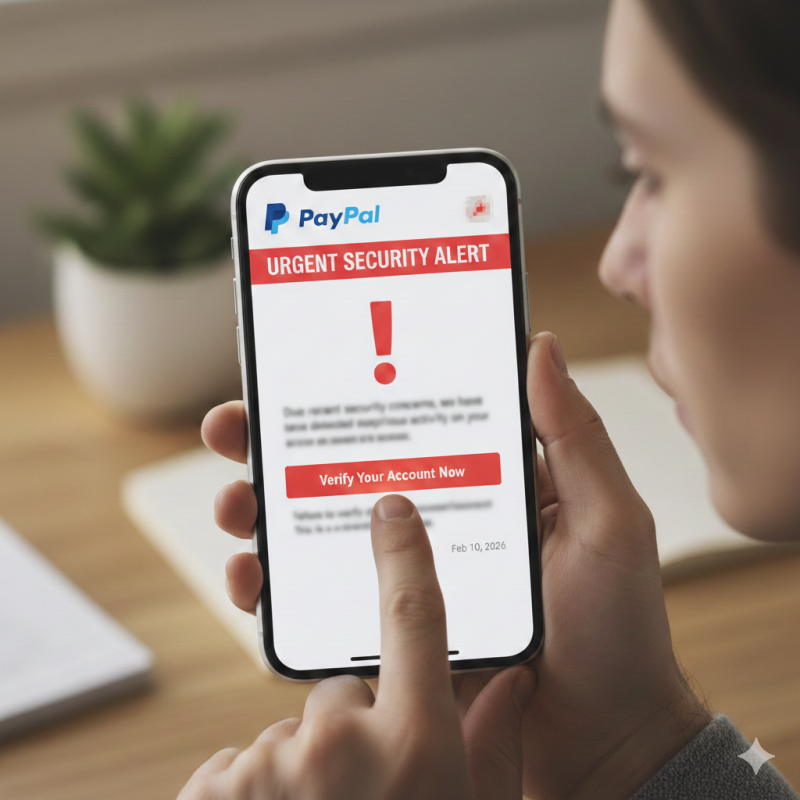

2026 漏洞事件警示我们,软件更新中的 "人为错误 "与任何黑客一样危险。不过,由于 PayPal 已经弥补了经济损失并隔离了漏洞,因此没有必要关闭账户--只要你保持警惕,防范这一消息后不可避免的钓鱼欺诈浪潮。