باختصار

في عام 2025، أفاد مركز شكاوى جرائم الإنترنت (IC3) التابع لمكتب التحقيقات الفيدرالي أن التصيد الاحتيالي لا يزال التهديد الإلكتروني الأكثر انتشارًا، حيث تجاوزت الشكاوى 193,000 شكوى سنويًا في الولايات المتحدة وحدها. وفي حين أن حجم الشكاوى قد استقر، فقد ارتفع الأثر المالي بشكل كبير، حيث بلغ إجمالي خسائر الجرائم الإلكترونية المبلغ عنها رقماً قياسياً بلغ 16.6 مليار دولار في العام الماضي.

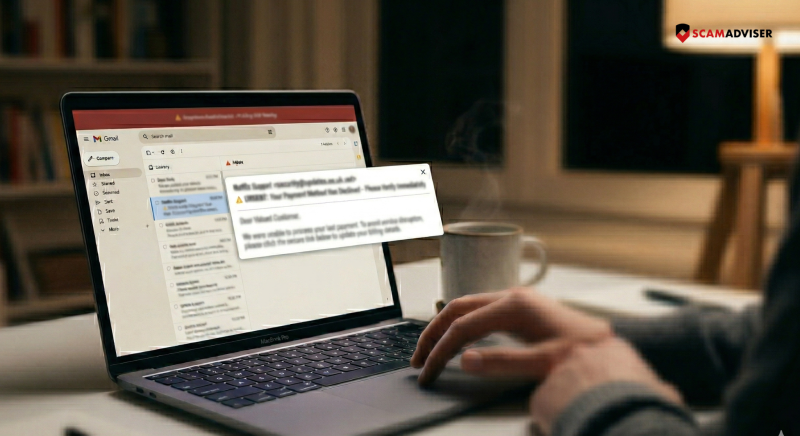

أنت الهدف الرئيسي لأنه، في عصر الخوادم المحصنة، يظل البشر هم نقطة الدخول "الأيسر". لقد تطور التصيد الاحتيالي ليتجاوز رسائل البريد الإلكتروني البسيطة إلى هجوم متعدد القنوات:

يتخفى المحتالون وراء "أسماء عرض" بينما العنوان الفعلي عبارة عن سلسلة عشوائية. فهم يستخدمون نطاقات "شبيهة" - مثل @support-paypal.com بدلاً من @paypal.com.

الآن: يستخدم المهاجمون الآن "اختطاف النطاقات الفرعية"، حيث يرسلون رسائل بريد إلكتروني من نطاقات فرعية شرعية ولكن مخترقة لعلامات تجارية مشهورة لتجاوز قوائم "المرسل الآمن".

قد يشير الزر إلى "التحقق من الحساب"، ولكن الرمز الأساسي يوجهك إلى موقع لحصاد بيانات الاعتماد.

على الكمبيوتر، مرر الماوس فوق الرابط لرؤية الوجهة في الزاوية السفلية من المتصفح. على الهاتف المحمول، اضغط مطولاً على الرابط لمعاينة عنوان URL. إذا كان لا يتطابق مع النطاق الرسمي للشركة، فهذا يعني أنها عملية احتيال.

يعتمد التصيّد الاحتيالي على "الأخطاء القسرية" التي تنشأ عن المواعيد النهائية المصطنعة. يستخدم المحتالون عبارات مثل "تم اكتشاف تسجيل دخول غير مصرح به" أو "مطلوب اتخاذ إجراء في غضون 4 ساعات".

الآن: يستخدم المحتالون الآن هجمات MFA Fatigue، حيث يمطرون هاتفك بالعشرات من مطالبات المصادقة متعددة العوامل، على أمل أن تضغط على "موافقة" فقط لإيقاف الإشعارات. لا توافق أبداً على مطالبة المصادقة متعددة العوامل التي لم تبدأها.

اقترحت النصيحة القديمة البحث عن "اللغة الإنجليزية المكسورة". لقد عفا عليها الزمن. مع ظهور الذكاء الاصطناعي التوليدي، ينتج المحتالون الآن مراسلات خالية من الأخطاء المطبعية واحترافية ومتسقة مع العلامة التجارية بأي لغة. بدلًا من البحث عن الأخطاء الإملائية، ابحث عن الأخطاء السياقية: هل هذه خدمة تستخدمها بالفعل؟ هل طلب المعلومات غير معتاد؟

تظل المرفقات وسيلة توصيل أساسية للبرمجيات الخبيثة. ومع ذلك، فإن التصيّد الاحتيالي (QR Phishing) هو الواجهة الجديدة. حيث يقوم المحتالون بتضمين رموز QR في رسائل البريد الإلكتروني لأن العديد من فلاتر الأمان لا يمكنها "قراءة" الرابط داخل الصورة. إذا طلبت منك رسالة بريد إلكتروني "مسح هذا الرمز لتأمين حسابك"، فمن شبه المؤكد أنه فخ.

لن تطلب الشركات الشرعية أبدًا كلمة المرور أو رقم الضمان الاجتماعي أو تفاصيل بطاقة الائتمان الكاملة عبر البريد الإلكتروني أو الرسائل النصية. إذا كانت الرسالة توجهك إلى صفحة تسجيل الدخول، فأغلق الرسالة وانتقل إلى الموقع الإلكتروني يدويًا عن طريق كتابة العنوان في متصفحك.

إذا شعرت أن الرابط مريب ولو قليلاً، فلا تنقر عليه - تحقق من سمعة الموقع على موقع ScamAdviser أولاً.

آدم كولينز هو باحث في الأمن السيبراني في ScamAdviser يعمل تحت اسم مستعار من أجل الخصوصية والأمان. مع أكثر من أربع سنوات في الخطوط الأمامية الرقمية وأكثر من 1500 يوم قضاها في تفكيك الآلاف من مخططات الاحتيال، فهو متخصص في ترجمة التهديدات المعقدة إلى نصائح قابلة للتنفيذ. مهمته: فضح الإشارات الحمراء حتى تتمكن من التنقل عبر الويب بثقة.