En pocas palabras

En 2025, el Centro de Denuncias de Delitos en Internet (IC3) del FBI informó de que el phishing sigue siendo la ciberamenaza más frecuente, con más de 193.000 denuncias anuales sólo en Estados Unidos. Aunque el volumen de denuncias se ha estabilizado, el impacto financiero se ha disparado, con un total de pérdidas por ciberdelincuencia que alcanzó la cifra récord de 16.600 millones de dólares el año pasado.

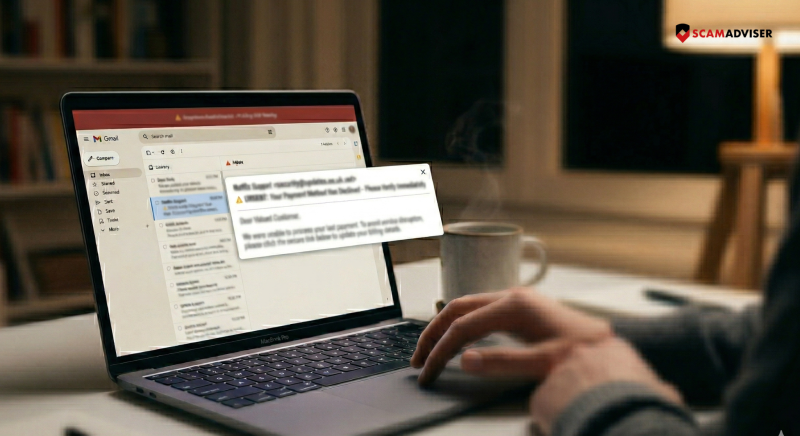

Usted es el objetivo principal porque, en una era de servidores reforzados, los humanos siguen siendo el punto de entrada más "blando". El phishing ha evolucionado más allá de los simples correos electrónicos para convertirse en un asalto multicanal:

Los estafadores se esconden detrás de "nombres para mostrar", mientras que la dirección real es una cadena aleatoria. Utilizan dominios "similares", como @support-paypal.com en lugar de @paypal.com.

Ahora: Los atacantes utilizan ahora el "secuestro de subdominios", mediante el cual envían correos electrónicos desde subdominios legítimos pero comprometidos de marcas famosas para eludir las listas de "remitentes seguros".

Un botón puede decir "Verificar cuenta", pero el código subyacente le dirige a un sitio de recogida de credenciales.

En un ordenador, pase el ratón por encima del enlace para ver el destino en la esquina inferior del navegador. En el móvil, mantenga pulsado el enlace para previsualizar la URL. Si no coincide con el dominio oficial de la empresa, se trata de una estafa.

El phishing se basa en "errores forzados" creados por plazos artificiales. Los estafadores utilizan frases como "inicio de sesión no autorizado detectado" o "se requiere acción en 4 horas".

Ahora Los estafadores ahora utilizan ataques de Fatiga MFA, en los que bombardean tu teléfono con docenas de solicitudes de autenticación multifactor, esperando que hagas clic en "Aprobar" sólo para detener las notificaciones. Nunca apruebes una solicitud MFA que no hayas iniciado.

Los consejos más antiguos sugerían buscar "inglés roto". Esto es obsoleto. Con el auge de la IA Generativa, los estafadores ahora producen comunicaciones sin errores tipográficos, profesionales y coherentes con la marca en cualquier idioma. En lugar de buscar errores ortográficos, busca errores contextuales: ¿Se trata de un servicio que usted utiliza realmente? ¿Es inusual la solicitud de información?

Los archivos adjuntos siguen siendo el principal vehículo de distribución del malware. Sin embargo, el Quishing (QR Phishing) es la nueva frontera. Los estafadores incrustan códigos QR en los correos electrónicos porque muchos filtros de seguridad no pueden "leer" el enlace dentro de una imagen. Si un correo electrónico le pide que "Escanee este código para proteger su cuenta", es casi seguro que se trata de una trampa.

Las empresas legítimas nunca le pedirán su contraseña, número de la Seguridad Social o los datos completos de su tarjeta de crédito por correo electrónico o mensaje de texto. Si un mensaje le dirige a una página de inicio de sesión, cierre el mensaje y navegue manualmente hasta el sitio web escribiendo la dirección en su navegador.

Si un enlace le parece mínimamente sospechoso, no haga clic en él: verifique primero la reputación del sitio en ScamAdviser.

Adam Collins es un investigador de ciberseguridad de ScamAdviser que opera bajo seudónimo por motivos de privacidad y seguridad. Con más de cuatro años en la primera línea digital y más de 1.500 días dedicados a deconstruir miles de estafas, está especializado en traducir amenazas complejas en consejos prácticos. Su misión: sacar a la luz las señales de alarma para que puedas navegar por Internet con confianza.