En bref

En 2025, l 'Internet Crime Complaint Center (IC3) du FBI a indiqué que le phishing reste la cybermenace la plus répandue, avec plus de 193 000 plaintes par an rien qu'aux États-Unis. Si le nombre de plaintes s'est stabilisé, l'impact financier est monté en flèche, le montant total des pertes liées à la cybercriminalité ayant atteint le chiffre record de 16,6 milliards de dollars l'année dernière.

Vous êtes la cible principale car, à l'ère des serveurs renforcés, l'homme reste le point d'entrée le plus "doux". L'hameçonnage a évolué au-delà des simples courriels pour devenir un assaut multicanal :

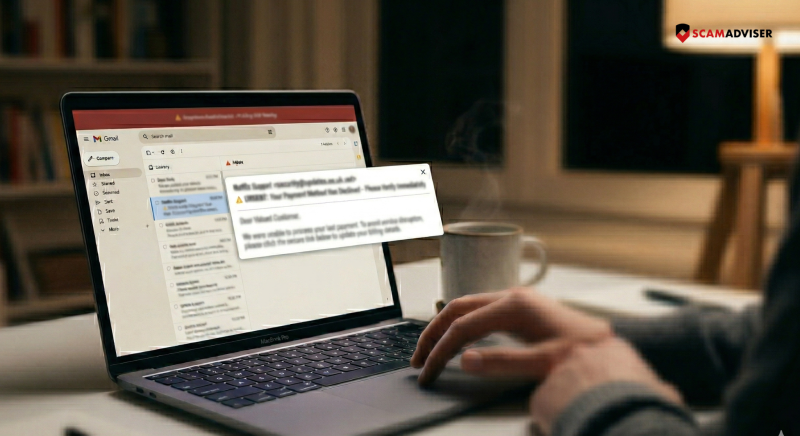

Les escrocs se cachent derrière des "noms d'affichage" alors que l'adresse réelle est une chaîne aléatoire. Ils utilisent des domaines "sosies", comme @support-paypal.com au lieu de @paypal.com.

Aujourd'hui : Les attaquants utilisent désormais le "détournement de sous-domaine", qui consiste à envoyer des courriels à partir de sous-domaines légitimes mais compromis de marques célèbres afin de contourner les listes d'"expéditeurs sûrs".

Un bouton peut indiquer "Vérifier le compte", mais le code sous-jacent vous dirige vers un site de collecte d'informations d'identification.

Sur un ordinateur, passez votre souris sur le lien pour voir la destination dans le coin inférieur de votre navigateur. Sur un téléphone portable, appuyez longuement sur le lien pour afficher un aperçu de l'URL. Si elle ne correspond pas au domaine officiel de l'entreprise, il s'agit d'une escroquerie.

L'hameçonnage repose sur des "erreurs forcées" créées par des délais artificiels. Les escrocs utilisent des expressions telles que "connexion non autorisée détectée" ou "action requise dans les 4 heures".

Aujourd'hui : Les escrocs utilisent maintenant des attaques de fatigue MFA, où ils bombardent votre téléphone avec des dizaines d'invites d'authentification multifactorielle, en espérant que vous cliquerez sur "Approuver" juste pour arrêter les notifications. N'approuvez jamais une demande d'authentification multifactorielle dont vous n'êtes pas à l'origine.

D'anciens conseils suggéraient de rechercher un "mauvais anglais". Ce n'est plus d'actualité. Avec l'essor de l'IA générative, les escrocs produisent désormais des communications sans fautes de frappe, professionnelles et cohérentes avec la marque, dans n'importe quelle langue. Au lieu de rechercher des fautes d'orthographe, recherchez des erreurs contextuelles : S'agit-il d'un service que vous utilisez réellement ? La demande d'informations est-elle inhabituelle ?

Les pièces jointes restent le principal vecteur de diffusion des logiciels malveillants. Cependant, le Quishing (QR Phishing) est la nouvelle frontière. Les escrocs intègrent des codes QR dans les courriels car de nombreux filtres de sécurité ne peuvent pas "lire" le lien contenu dans une image. Si un courriel vous demande de "scanner ce code pour sécuriser votre compte", il s'agit très certainement d'un piège.

Les entreprises légitimes ne vous demanderont jamais votre mot de passe, votre numéro de sécurité sociale ou les détails complets de votre carte de crédit par courrier électronique ou par SMS. Si un message vous dirige vers une page de connexion, fermez le message et accédez au site web manuellement en tapant l'adresse dans votre navigateur.

Si un lien vous semble un tant soit peu suspect, ne cliquez pas dessus - vérifiez d'abord la réputation du site sur ScamAdviser.

Adam Collins est chercheur en cybersécurité chez ScamAdviser et travaille sous un pseudonyme pour des raisons de confidentialité et de sécurité. Avec plus de quatre années passées sur le front numérique et plus de 1 500 jours passés à déconstruire des milliers de systèmes de fraude, il s'est spécialisé dans la traduction de menaces complexes en conseils exploitables. Sa mission : dévoiler les signaux d'alarme pour que vous puissiez naviguer en toute confiance sur le web.