تتلقى رسالة بريد إلكتروني من البنك الذي تتعامل معه. شعار مثالي. لا أخطاء مطبعية. اسمك مكتوب بشكل صحيح. طلب مهذب ولكن عاجل للتحقق من حسابك. إنها عملية احتيال - وبدون هذا الدليل، لن تعرف أبداً.

في عام 2026، أصبحت القاعدة القديمة "ابحث فقط عن القواعد النحوية السيئة" بالية. لقد خلقت الهندسة الاجتماعية التي تعتمد على الذكاء الاصطناعي عصر "التصيد الاحتيالي المثالي"، حيث لا يمكن تمييز رسائل البريد الإلكتروني الاحتيالية عن المراسلات التجارية المشروعة. أفادت مجموعة عمل مكافحة التصيّد الاحتيالي (APWG) أن الهجمات أصبحت الآن أسرع وأكثر تخصيصًا وأتمتة بشكل متزايد.

وقد رصدت شركة ScamAdviser أكثر من 300,000 نطاق مشبوه في الربع الأول من عام 2026 وحده - بزيادة 40% على أساس سنوي. التهديد يتسارع. إليك كيفية اكتشاف اتجاهات التصيد الاحتيالي عبر البريد الإلكتروني لعام 2026 قبل أن يفاجئك.

باختصار

يكتب الذكاء الاصطناعي الآن رسائل بريد إلكتروني تصيدية لا تشوبها شائبة من الناحية النحوية ومقنعة بصرياً. للبقاء آمناً في عام 2026

يستخدم المحتالون الآن نماذج لغوية كبيرة (LLMs) للكتابة بشكل لا تشوبه شائبة. تحذر لجنة التجارة الفيدرالية (FTC) من أن العلامات التجارية الاحترافية والنحو المثالي أصبحا الآن معياراً في عمليات الاحتيال - وليس استثنائياً. لم يعد البريد الإلكتروني المصقول علامة على الشرعية.

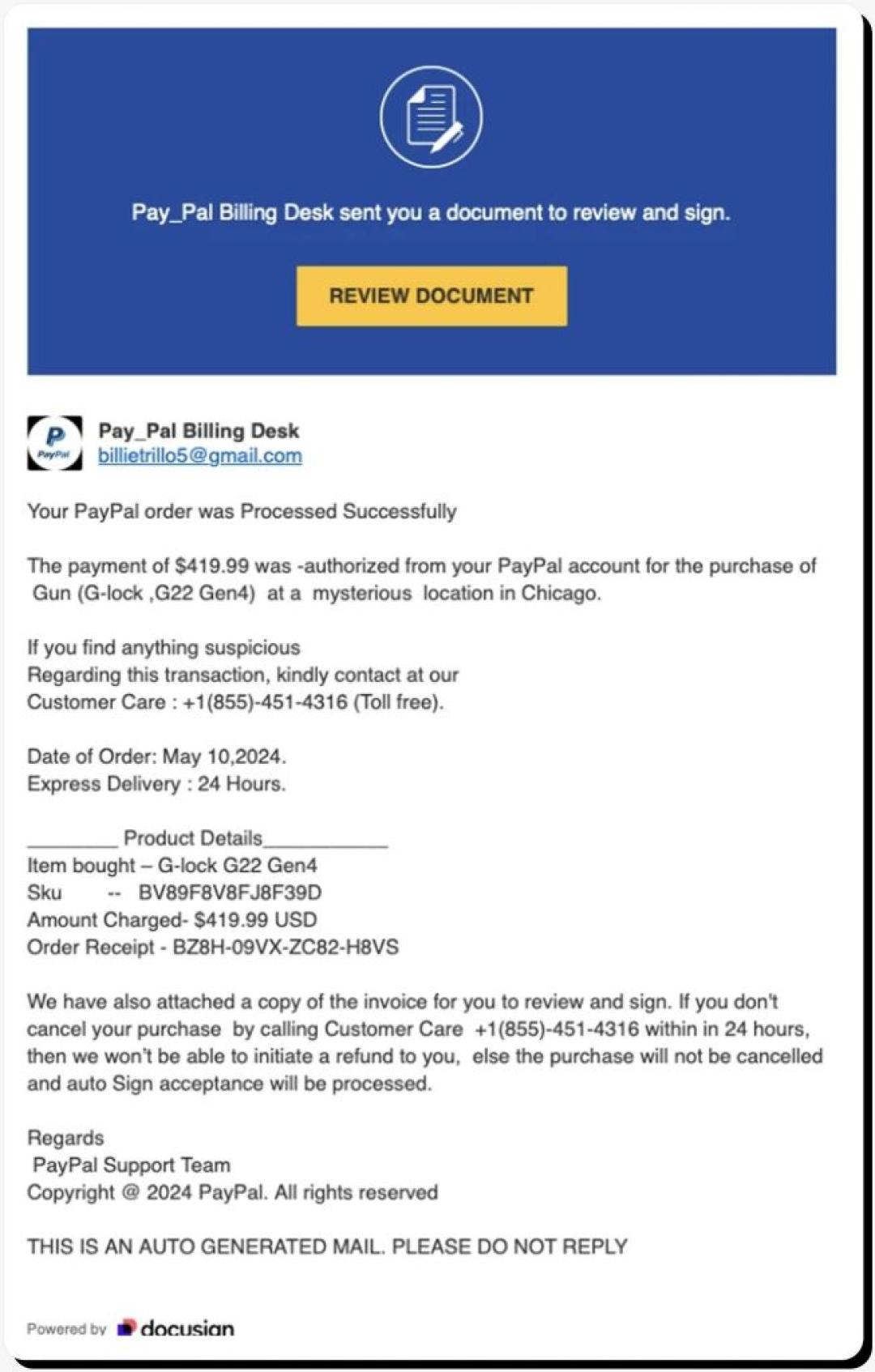

أمثلة على رسائل البريد الإلكتروني الاحتيالية بالذكاء الاصطناعي:

ما يجب مراقبته بدلاً من ذلك: الطلبات غير المعتادة، والإلحاح غير المتوقع، وعدم تطابق النطاق (مذكور أدناه).

نظرًا لأن مرشحات الأمان تكافح لفحص الصور، يقوم المهاجمون بتضمين رموز QR الخبيثة مباشرةً في رسائل البريد الإلكتروني. وعادةً ما يزعمون أنه يجب عليك "المسح الضوئي للتحقق من هويتك" أو "المسح الضوئي للمطالبة بمكافأتك".

مثال من العالم الحقيقي

في أوائل عام 2026، انتحل المحتالون صفة DocuSign بعلامة تجارية خالية من العيوب ونطاق مقنع (docusign-secure.io) ورمز QR مضمن. قام أكثر من 14,000 شخص بمسح الرمز خلال 48 ساعة قبل أن يتم الإبلاغ عنه وإزالته.

قاعدة: لا تمسح أبدًا رمز الاستجابة السريعة من رسالة بريد إلكتروني غير مرغوب فيها. إذا كان يجب عليك التحقق، اكتب عنوان الويب الخاص بالشركة يدويًا.

يصمم المهاجمون عناوين URL طويلة ومقنعة تخفي النطاق الحقيقي. القاعدة الأساسية: اقرأ النطاق من اليمين إلى اليسار، مع العمل بشكل عكسي من أول شرطة مائلة واحدة (/).

| ❌ عنوان URL الاحتيالي | ✅ عنوان URL الشرعي |

| amazon.com.security-update.io | amazon.com |

| paypal-secure.login-verify.net | paypal.com |

| microsoft365.auth-check.co | microsoft.com |

في عناوين URL الاحتيالية أعلاه، النطاق الحقيقي هو كل شيء بعد النقطة الأخيرة قبل الشرطة المائلة - على سبيل المثال، security-update.io، وليس Amazon.

سيُظهر البريد الإلكتروني الشرعي للشركة SPF: PASS و DKIM: PASS في رؤوس عناوينه. أما إذا رأيت FAIL أو SOFTFAIL، فمن شبه المؤكد أن المرسل مخادع.

كيفية التحقق في Gmail:

في Outlook: ملف ← خصائص ← خصائص ← خصائص ← قم بالتمرير للعثور على نتائج SPF و DKIM.

قبل التفاعل مع أي بريد إلكتروني، قم بإجراء هذا الفحص الذهني السريع:

هل مجال البريد الإلكتروني الفعلي (على سبيل المثال، @scamadviser.com) مطابق تمامًا - وليس فقط اسم العرض؟

هل تتطابق معاينة عنوان URL في متصفحك مع الموقع الرسمي؟ تحقق من اليمين إلى اليسار.

هل يستخدم البريد الإلكتروني الخوف أو الجشع أو الذعر لفرض إجراء فوري؟ هذا هو المحفز

استخدم قائمة التدقيق هذه قبل النقر على أي رابط أو اتخاذ أي إجراء مطلوب في رسالة بريد إلكتروني:

☑ التحقق من اسم العرض

☑ اختبار التحويم

☑ دفع MFA غير متوقع

☑ الاستعجال القسري

☑ طلب رمز الاستجابة السريعة

☑ التحقق من SPF / DKIM

نعم. يمكن لهجمات اختطاف الجلسات الحديثة أن تسرق ملفات تعريف الارتباط الخاصة بالمتصفح أو رموز تسجيل الدخول النشطة ببساطة عن طريق جعلك تنقر على رابط خبيث. يسمح ذلك للمهاجمين بالدخول إلى حسابك حتى لو تم تمكين المصادقة متعددة العوامل (MFA). مرر دائمًا فوق الروابط قبل النقر عليها للتحقق من وجهتها.

الأسئلة المتداولة

كيف يمكنني معرفة ما إذا كانت رسالة البريد الإلكتروني عملية احتيال إذا لم تكن هناك أخطاء مطبعية؟

في عام 2026، تكون رسائل البريد الإلكتروني الاحتيالية التي يتم إنشاؤها بواسطة الذكاء الاصطناعي خالية من الأخطاء النحوية. بدلًا من التحقق من الأخطاء المطبعية، تحقق من مجال البريد الإلكتروني الفعلي للمرسل (وليس اسم العرض)، وابحث عن أي شعور قسري بالإلحاح، وتحقق مما إذا كانت وجهة الرابط تتطابق مع الموقع الرسمي. إذا كانت أي من هذه الأمور الثلاثة غير صحيحة، فتعامل مع البريد الإلكتروني على أنه مشبوه.

ما هو التصيّد الاحتيالي وكيف أحافظ على سلامتي؟

التصيد الاحتيالي هو التصيد الاحتيالي الذي يتم عبر رموز الاستجابة السريعة. وهو يتخطى عوامل تصفية أمان البريد الإلكتروني لأنه لا يوجد رابط نصي لفحصه - فقط صورة. للبقاء آمناً: لا تمسح أبداً رمز QR غير متوقع من رسالة بريد إلكتروني. إذا كان يجب عليك التحقق، فاستخدم تطبيق ماسح ضوئي آمن يقوم بمعاينة عنوان URL الوجهة قبل فتحه، أو ببساطة اكتب عنوان موقع الشركة يدوياً في متصفحك.

ما هو فخ النطاقات الفرعية؟

يصمم المهاجمون عناوين URL تبدو شرعية للوهلة الأولى ولكنها تحتوي على نطاق مخفي. على سبيل المثال: amazon.com.security-update.io يبدو أنه يشير إلى أمازون، لكن النطاق الحقيقي هو security-update.io. لفك تشفير أي عنوان URL، اقرأه من اليمين إلى اليسار من أول شرطة مائلة إلى الأمام - المجال الحقيقي هو الجزء الأخير قبل تلك الشرطة المائلة.

ماذا أفعل إذا نقرت على رابط تصيد احتيالي؟

افصل جهازك فورًا عن الإنترنت لإيقاف تسرّب البيانات. ثم، على جهاز نظيف منفصل، غيّر كلمات المرور الخاصة بك وأعد تعيين مفاتيح MFA الخاصة بك. قم بإجراء فحص كامل للبرمجيات الخبيثة على الجهاز المتأثر قبل إعادة توصيله. أخيراً، قم بالإبلاغ عن الحادث على موقع ReportFraud.ftc.gov وأبلغ البنك الذي تتعامل معه أو أي من مزودي الخدمة المعنيين.

في عام 2026، أفضل وسيلة دفاعية لك هي جرعة صحية من الشك - وعادة التحقق قبل النقر. يقوم برنامج ScamAdviser بتحليل ملايين المواقع الإلكترونية ورسائل البريد الإلكتروني لمساعدتك على البقاء محمياً. إذا شعرت بشيء ما، ثق بغريزتك وتحقق منه على موقع ScamAdviser.com قبل اتخاذ أي إجراء.

آدم كولينز، وهو ليس اسمه الحقيقي لأغراض الأمن والخصوصية، هو باحث في الأمن السيبراني في ScamAdviser، ولديه خبرة تزيد عن أربع سنوات في الخطوط الأمامية الرقمية. بعد أن أمضى أكثر من 1500 يوم في تحليل آلاف المنصات المشبوهة واتجاهات الاحتيال الناشئة، يقوم بترجمة عمليات الاحتيال المعقدة إلى نصائح قابلة للتنفيذ للمستهلكين. إن مهمة آدم بسيطة: فضح العلامات الحمراء حتى تتمكن من التنقل عبر الويب دون خوف.