Вы получаете электронное письмо от своего банка. Идеальный логотип. Никаких опечаток. Ваше имя написано правильно. Вежливая, но срочная просьба подтвердить ваш счет. Это мошенничество - и без этого руководства вы никогда бы не узнали.

В 2026 году старое правило "просто ищите плохую грамматику" устарело. Социальная инженерия, основанная на искусственном интеллекте, породила эру "идеального фишинга", когда мошеннические письма практически неотличимы от законной деловой переписки. Рабочая группа по борьбе с фишингом (APWG) сообщает, что атаки стали быстрее, более персонализированными и все более автоматизированными.

Только в первом квартале 2026 года ScamAdviser отметил более 300 000 подозрительных доменов - на 40 % больше, чем в прошлом году. Угроза нарастает. Вот как обнаружить тенденции фишинговой электронной почты 2026 года, прежде чем они застанут вас врасплох.

В двух словах

ИИ теперь пишет фишинговые письма, которые грамматически безупречны и визуально убедительны. Чтобы оставаться в безопасности в 2026 году:

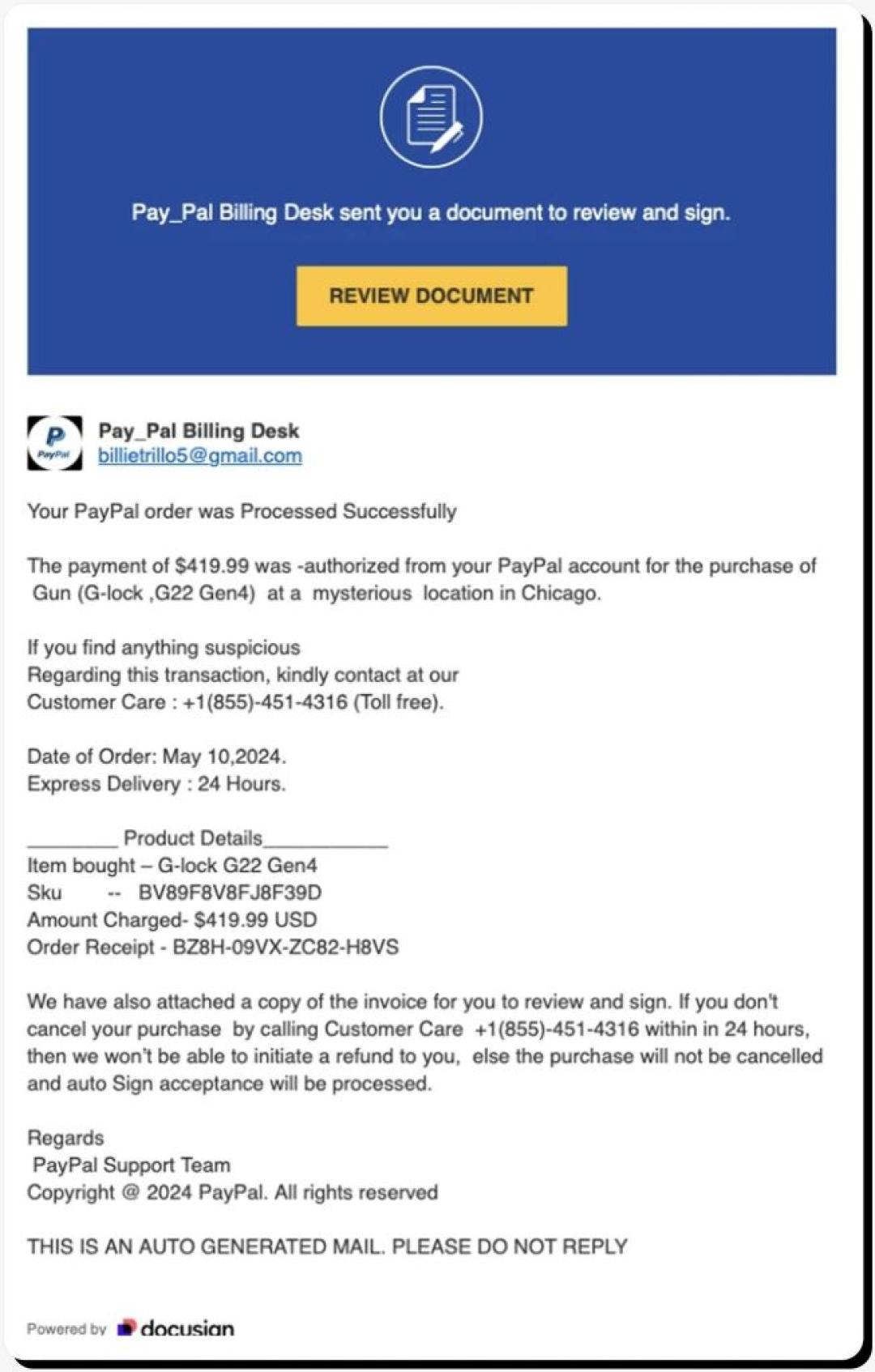

Мошенники теперь используют большие языковые модели (LLM), чтобы писать безупречно. Федеральная торговая комиссия (ФТК) предупреждает, что профессиональный брендинг и безупречный синтаксис теперь являются стандартом для мошенников, а не исключением. Отполированное письмо больше не является признаком легитимности.

Примеры фишинговых писем AI:

На что следует обратить внимание: необычные запросы, неожиданная срочность и несовпадение доменов (об этом ниже).

Поскольку фильтры безопасности с трудом сканируют изображения, злоумышленники вставляют вредоносные QR-коды прямо в электронные письма. Обычно они утверждают, что вам нужно "Отсканировать, чтобы подтвердить свою личность" или "Отсканировать, чтобы получить вознаграждение".

Пример из реальной жизни

В начале 2026 года мошенники выдавали себя за компанию DocuSign, используя безупречный брендинг, убедительный домен (docusign-secure.io) и встроенный QR-код. Более 14 000 человек отсканировали код в течение 48 часов, прежде чем он был отмечен и удален.

Правило: Никогда не сканируйте QR-код из незапрошенного письма. Если вам необходимо проверить, введите веб-адрес компании вручную.

Злоумышленники создают длинные, убедительные URL-адреса, которые скрывают настоящий домен. Ключевое правило: читайте домен справа налево, начиная с первого одинарного слэша (/).

| ❌ URL-адрес мошенничества | ✅ Легитимный URL |

| amazon.com.security-update.io | amazon.com |

| paypal-secure.login-verify.net | paypal.com |

| microsoft365.auth-check.co | microsoft.com |

В приведенных выше мошеннических URL-адресах реальным доменом является все, что находится после последней точки перед косой чертой - например, security-update.io, а не Amazon.

В заголовках легитимной корпоративной электронной почты будут указаны SPF: PASS и DKIM: PASS. Если вы видите FAIL или SOFTFAIL, отправитель почти наверняка подделан.

Как проверить в Gmail:

В Outlook: Файл → Свойства → Интернет-заголовки → прокрутите, чтобы найти результаты SPF и DKIM.

Прежде чем работать с любым электронным письмом, выполните эту быструю проверку:

Является ли фактический домен электронной почты (например, @scamadviser.com) точным совпадением, а не только отображаемое имя?

Совпадает ли предварительный просмотр URL-адреса в браузере с официальным сайтом? Проверьте справа налево.

Используется ли в письме страх, жадность или паника, чтобы заставить вас немедленно действовать? Это и есть триггер.

Используйте этот контрольный список, прежде чем переходить по ссылке или предпринимать какие-либо действия, запрашиваемые в письме:

☑ Проверка отображаемого имени

☑ Тест на зависание

☑ Неожиданное нажатие кнопки MFA

☑ Принудительная срочность

☑ Запрос QR-кода

☑ Проверка SPF / DKIM

Да. Современные атаки с перехватом сеанса могут украсть куки вашего браузера или активные маркеры входа в систему, просто заставив вас перейти по вредоносной ссылке. Это позволяет злоумышленникам войти в вашу учетную запись, даже если у вас включена многофакторная аутентификация (MFA). Всегда наводите курсор на ссылки перед нажатием, чтобы проверить их назначение.

Часто задаваемые вопросы

Как узнать, что письмо является мошенническим, если в нем нет опечаток?

В 2026 году электронные письма мошенников, сгенерированные искусственным интеллектом, будут грамматически безупречны. Вместо того чтобы проверять опечатки, проверьте фактический домен электронной почты отправителя (а не отображаемое имя), обратите внимание на навязчивое ощущение срочности и проверьте, соответствует ли назначение ссылки официальному сайту. Если хотя бы один из этих трех пунктов не работает, отнеситесь к письму как к подозрительному.

Что такое квишинг и как обезопасить себя?

Квишинг - это фишинг, осуществляемый с помощью QR-кодов. Он обходит фильтры безопасности электронной почты, поскольку в нем нет текстовой ссылки для сканирования - только изображение. Чтобы обезопасить себя, никогда не сканируйте неожиданный QR-код из письма. Если вам необходимо проверить, используйте безопасное приложение-сканер, которое предварительно просматривает URL-адрес адресата, прежде чем открыть его, или просто введите адрес сайта компании вручную в браузере.

Что такое ловушка поддоменов?

Злоумышленники создают URL-адреса, которые на первый взгляд выглядят законно, но содержат скрытый домен. Например: amazon.com.security-update.io ссылается на Amazon, но реальный домен - security-update.io. Чтобы расшифровать любой URL-адрес, прочитайте его справа налево от первого прямого слэша - настоящий домен находится в последнем сегменте перед этим слэшем.

Что делать, если я перешел по фишинговой ссылке?

Немедленно отключите свое устройство от Интернета, чтобы остановить утечку данных. Затем на отдельном чистом устройстве смените пароли и сбросьте ключи MFA. Перед тем как снова подключить устройство, проведите полную проверку на наличие вредоносных программ. Наконец, сообщите об инциденте на сайте ReportFraud.ftc.gov и уведомите свой банк или всех соответствующих поставщиков услуг.

В 2026 году лучшей защитой для вас будет здоровый скептицизм и привычка проверять, прежде чем нажать кнопку. ScamAdviser анализирует миллионы веб-сайтов и электронных писем, чтобы помочь вам оставаться защищенными. Если вам кажется, что что-то не так, доверьтесь инстинкту и проверьте это на сайте ScamAdviser.com, прежде чем предпринимать какие-либо действия.

Адам Коллинз (настоящее имя не указано в целях безопасности и конфиденциальности) - исследователь кибербезопасности в ScamAdviser с более чем четырехлетним опытом работы на цифровом фронте. Проведя 1500 с лишним дней за анализом тысяч подозрительных платформ и новых тенденций мошенничества, он превращает сложные аферы в действенные советы для потребителей. Миссия Адама проста: выявлять красные флажки, чтобы вы могли без страха перемещаться по Интернету.