Recibe un correo electrónico de su banco. Un logotipo perfecto. Sin errores tipográficos. Su nombre está bien escrito. Una solicitud cortés pero urgente para verificar su cuenta. Es una estafa, y sin esta guía nunca lo sabrías.

En 2026, la vieja regla de "sólo busca la mala gramática" está obsoleta. La ingeniería social impulsada por la IA ha creado una era de "phishing perfecto", en la que los correos electrónicos fraudulentos son prácticamente indistinguibles de la correspondencia comercial legítima. El Anti-Phishing Working Group (APWG) informa de que los ataques son ahora más rápidos, más personalizados y cada vez más automatizados.

Sólo en el primer trimestre de 2026, ScamAdviser detectó más de 300.000 dominios sospechosos, lo que supone un aumento interanual del 40%. La amenaza se acelera. He aquí cómo detectar las tendencias del correo electrónico de phishing 2026 antes de que le cojan desprevenido.

En pocas palabras

La IA ahora escribe correos electrónicos de phishing que son gramaticalmente impecables y visualmente convincentes. Para estar seguro en 2026

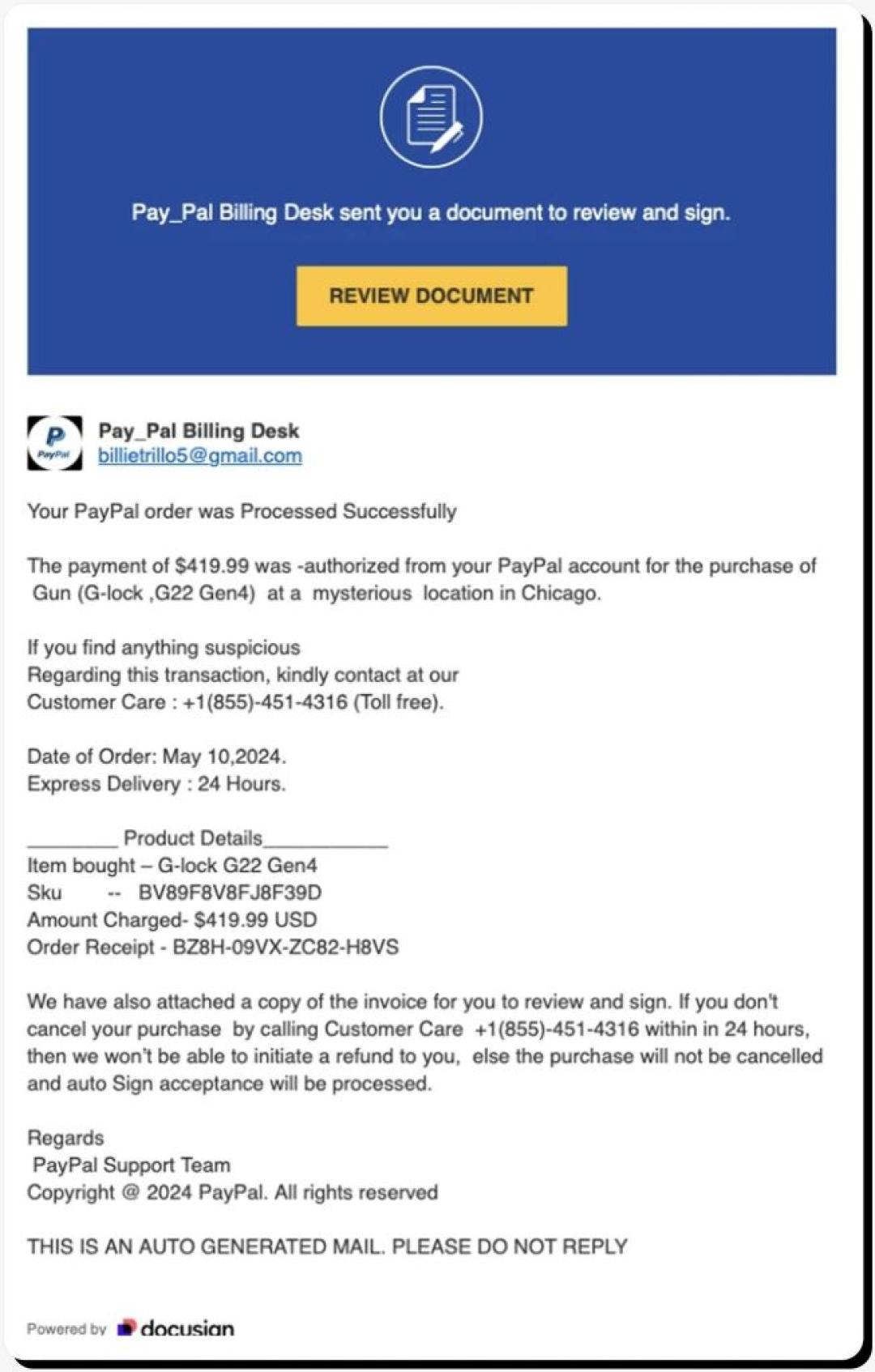

Los estafadores utilizan ahora grandes modelos lingüísticos (LLM) para escribir de forma impecable. La Comisión Federal de Comercio (FTC) advierte de que la marca profesional y la sintaxis perfecta son ahora estándar en las estafas, no excepcionales. Un correo electrónico pulido ya no es signo de legitimidad.

Ejemplos de correos electrónicos de phishing de AI:

Lo que hay que vigilar en su lugar: solicitudes inusuales, urgencia inesperada y falta de coincidencia de dominio (cubierto más adelante).

Dado que los filtros de seguridad tienen dificultades para escanear imágenes, los atacantes incrustan códigos QR maliciosos directamente en los mensajes de correo electrónico. Normalmente afirman que debe "Escanear para verificar su identidad" o "Escanear para reclamar su recompensa".

Ejemplo real

A principios de 2026, unos estafadores se hicieron pasar por DocuSign con una marca impecable, un dominio convincente (docusign-secure.io) y un código QR incrustado. Más de 14.000 personas escanearon el código en 48 horas antes de que fuera marcado y retirado.

Regla: Nunca escanees un código QR de un correo electrónico no solicitado. Si debes verificarlo, teclea manualmente la dirección web de la empresa.

Los atacantes elaboran URL largas y convincentes que ocultan el dominio real. La regla clave: lea el dominio de derecha a izquierda, trabajando hacia atrás desde la primera barra (/).

| URL fraudulenta | URL legítima |

| amazon.com.security-update.io | amazon.com |

| paypal-secure.login-verify.net | paypal.com |

| microsoft365.auth-check.co | microsoft.com |

En las URL fraudulentas anteriores, el dominio real es todo lo que hay después del último punto antes de la barra, por ejemplo, security-update.io, no Amazon.

Un correo electrónico corporativo legítimo mostrará SPF: PASS y DKIM: PASS en sus cabeceras. Si ves FAIL o SOFTFAIL, es casi seguro que el remitente ha sido suplantado.

Cómo comprobarlo en Gmail:

En Outlook: Archivo → Propiedades → Encabezados de Internet → desplácese para encontrar los resultados de SPF y DKIM.

Antes de interactuar con cualquier correo electrónico, ejecute esta rápida comprobación mental:

¿El dominio real del correo electrónico (por ejemplo, @scamadviser.com) coincide exactamente, no sólo el nombre para mostrar?

¿La vista previa de la URL en su navegador coincide con el sitio oficial? Compruébelo de derecha a izquierda.

¿Utiliza el correo electrónico el miedo, la codicia o el pánico para forzar una acción inmediata? Ese es el desencadenante.

Utilice esta lista de comprobación antes de hacer clic en cualquier enlace o realizar cualquier acción solicitada en un correo electrónico:

Comprobación del nombre para mostrar

☑ Prueba de sobrevuelo

Push inesperado de MFA

☑ Urgencia forzada

☑ Solicitud de código QR

☑ Comprobación SPF / DKIM

Sí. Los modernos ataques de secuestro de sesión pueden robar las cookies del navegador o los tokens de inicio de sesión activos simplemente haciendo clic en un enlace malicioso. Esto permite a los atacantes entrar en tu cuenta incluso si tienes activada la autenticación multifactor (MFA). Pasa siempre el ratón por encima de los enlaces antes de hacer clic para verificar su destino.

Preguntas más frecuentes

¿Cómo sé si un correo electrónico es una estafa si no hay errores tipográficos?

En 2026, los correos electrónicos fraudulentos generados por IA son gramaticalmente impecables. En lugar de comprobar si hay erratas, compruebe el dominio real del remitente (no el nombre para mostrar), busque cualquier sensación forzada de urgencia y compruebe si el destino del enlace coincide con el sitio web oficial. Si alguna de estas tres cosas no concuerda, considere el mensaje sospechoso.

¿Qué es el quishing y cómo puedo protegerme?

El quishing es el phishing realizado mediante códigos QR. Elude los filtros de seguridad del correo electrónico porque no hay ningún enlace de texto que escanear, sólo una imagen. Para estar seguro: nunca escanees un código QR inesperado de un correo electrónico. Si tiene que verificarlo, utilice una aplicación de escáner segura que previsualice la URL de destino antes de abrirla, o simplemente escriba manualmente la dirección del sitio web de la empresa en su navegador.

¿Qué es la trampa del subdominio?

Los atacantes crean URL que parecen legítimas a primera vista, pero que contienen un dominio oculto. Por ejemplo: amazon.com.security-update.io parece hacer referencia a Amazon, pero el dominio real es security-update.io. Para descifrar cualquier URL, léela de derecha a izquierda a partir de la primera barra oblicua - el dominio real es el último segmento antes de esa barra.

¿Qué debo hacer si hago clic en un enlace de phishing?

Desconecte inmediatamente su dispositivo de Internet para detener la filtración de datos. A continuación, en otro dispositivo limpio, cambie sus contraseñas y restablezca sus claves MFA. Ejecute un análisis completo de malware en el dispositivo afectado antes de volver a conectarlo. Por último, denuncie el incidente en ReportFraud.ftc.gov y notifíquelo a su banco o a cualquier proveedor de servicios relevante.

En 2026, su mejor defensa es una buena dosis de escepticismo y el hábito de verificar antes de hacer clic. ScamAdviser analiza millones de sitios web y correos electrónicos para ayudarte a estar protegido. Si algo le parece sospechoso, confíe en su instinto y compruébelo en ScamAdviser.com antes de actuar.

Adam Collins, nombre ficticio por motivos de seguridad y privacidad, es investigador de ciberseguridad en ScamAdviser y cuenta con más de cuatro años de experiencia en el frente digital. Tras pasar más de 1.500 días analizando miles de plataformas sospechosas y tendencias de fraude emergentes, traduce complejas estafas en consejos prácticos para el consumidor. La misión de Adam es simple: exponer las banderas rojas para que puedas navegar por la web sin miedo.