Vous recevez un e-mail de votre banque. Logo parfait. Pas de fautes de frappe. Votre nom est correctement orthographié. Une demande polie mais urgente de vérification de votre compte. C'est une arnaque, et sans ce guide, vous ne le sauriez jamais.

En 2026, la vieille règle qui consiste à "rechercher les fautes de grammaire" est obsolète. L'ingénierie sociale pilotée par l'IA a créé une ère de "phishing parfait", où les courriels frauduleux sont pratiquement impossibles à distinguer d'une correspondance commerciale légitime. Le groupe de travail anti-hameçonnage (APWG) signale que les attaques sont désormais plus rapides, plus personnalisées et de plus en plus automatisées.

ScamAdviser a signalé plus de 300 000 domaines suspects au cours du seul premier trimestre 2026, soit une augmentation de 40 % par rapport à l'année précédente. La menace s'accélère. Voici comment détecter les tendances du phishing 2026 avant qu'elles ne vous prennent au dépourvu.

En bref

L'IA rédige désormais des courriels d'hameçonnage grammaticalement irréprochables et visuellement convaincants. Pour rester en sécurité en 2026 :

Les escrocs utilisent désormais de grands modèles de langage (LLM) pour écrire sans faute. La Federal Trade Commission (FTC) prévient que l'image de marque professionnelle et la syntaxe parfaite sont désormais la norme dans les escroqueries - et non plus exceptionnelles. Un courriel soigné n'est plus un signe de légitimité.

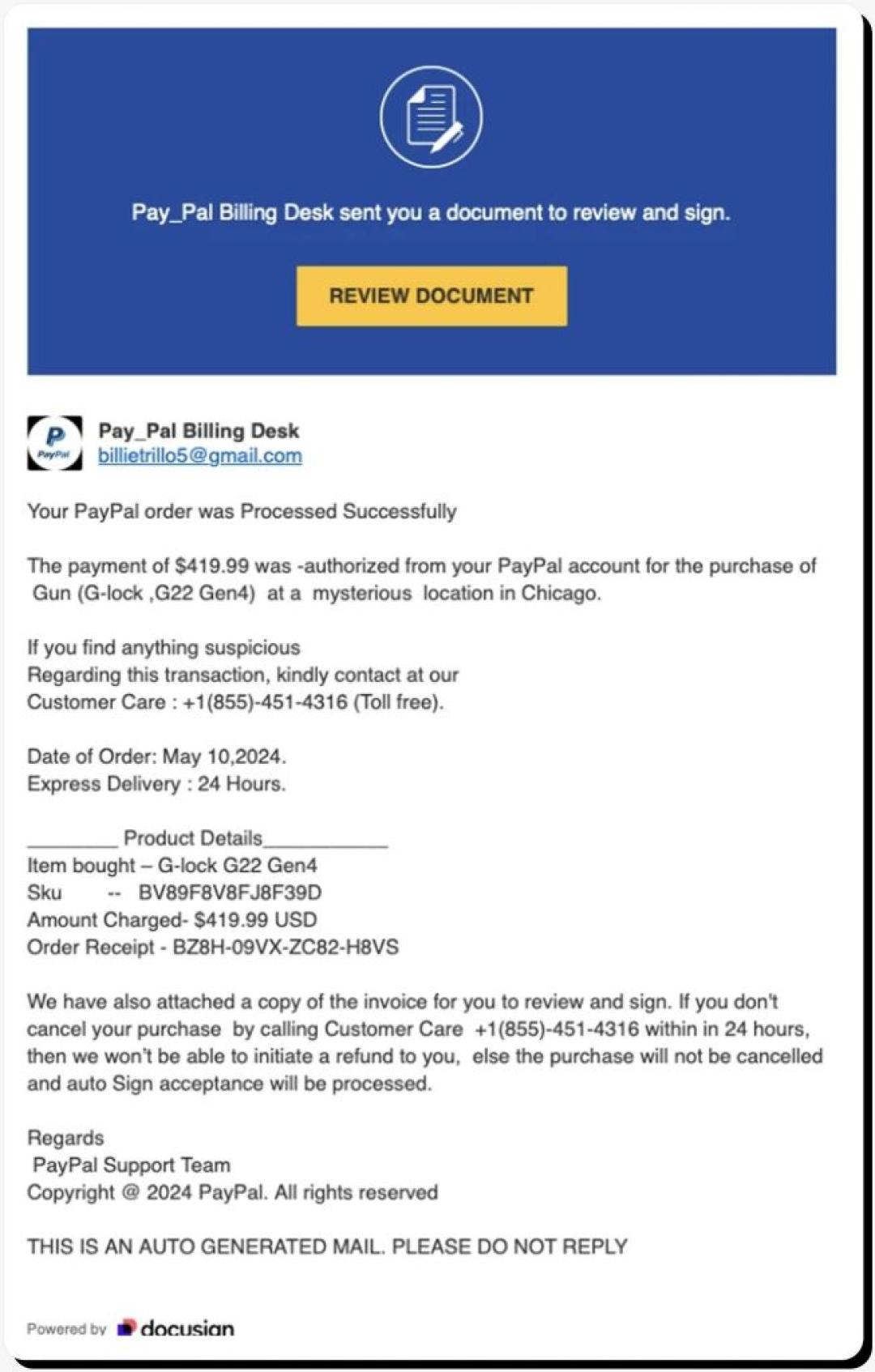

Exemples de courriels d'hameçonnage par l'IA :

Ce qu'il faut plutôt surveiller : les demandes inhabituelles, l'urgence inattendue et la non-concordance des domaines (voir ci-dessous).

Les filtres de sécurité ayant du mal à analyser les images, les pirates intègrent des codes QR malveillants directement dans les courriels. Ils prétendent généralement que vous devez "scanner pour vérifier votre identité" ou "scanner pour réclamer votre récompense".

Exemple concret

Au début de l'année 2026, des escrocs ont usurpé l'identité de DocuSign en utilisant une marque irréprochable, un domaine convaincant (docusign-secure.io) et un code QR intégré. Plus de 14 000 personnes ont scanné le code en 48 heures avant qu'il ne soit signalé et supprimé.

Règle : Ne scannez jamais un code QR figurant dans un courriel non sollicité. Si vous devez vérifier, tapez manuellement l'adresse web de l'entreprise.

Les attaquants créent de longues URL convaincantes qui cachent le véritable domaine. La règle clé : lire le domaine de droite à gauche, en remontant à partir de la première barre oblique (/).

| ❌ Scam URL | ✅ URL légitime |

| amazon.com.security-update.io | amazon.com |

| paypal-secure.login-verify.net | paypal.com |

| microsoft365.auth-check.co | microsoft.com |

Dans les URL d'escroquerie ci-dessus, le domaine réel est tout ce qui se trouve après le dernier point avant la barre oblique - par exemple, security-update.io, et non Amazon.

Un courriel d'entreprise légitime affichera SPF : PASS et DKIM : PASS dans ses en-têtes. Si vous voyez FAIL ou SOFTFAIL, l'expéditeur est presque certainement usurpé.

Comment vérifier dans Gmail :

Dans Outlook : Fichier → Propriétés → En-têtes Internet → faire défiler pour trouver les résultats SPF et DKIM.

Avant d'interagir avec un message électronique, procédez à une rapide vérification mentale :

Le domaine de l'e-mail (par exemple, @scamadviser.com) correspond-il exactement au nom de l'expéditeur, et pas seulement à son nom d'affichage ?

L'aperçu de l'URL dans votre navigateur correspond-il au site officiel ? Vérifiez de droite à gauche.

L'e-mail fait-il appel à la peur, à la cupidité ou à la panique pour forcer une action immédiate ? C'est l'élément déclencheur.

Utilisez cette liste de contrôle avant de cliquer sur un lien ou d'entreprendre une action demandée dans un courriel :

☑ Vérification du nom d'affichage

Test de vol stationnaire

☑ Unexpected MFA Push (poussée inattendue de l'AMF)

☑ Urgence forcée

☑ Demande de code QR

☑ Vérification SPF / DKIM

Oui. Les attaques modernes de détournement de session peuvent voler les cookies de votre navigateur ou les jetons de connexion actifs simplement en vous faisant cliquer sur un lien malveillant. Cela permet aux pirates d'accéder à votre compte même si vous avez activé l'authentification multifactorielle (MFA). Survolez toujours les liens avant de cliquer pour vérifier leur destination.

Questions fréquemment posées

Comment puis-je savoir si un courriel est une escroquerie s'il n'y a pas de fautes de frappe ?

En 2026, les courriels frauduleux générés par l'IA sont grammaticalement irréprochables. Au lieu de vérifier les fautes de frappe, vérifiez le domaine de l'adresse électronique de l'expéditeur (et non son nom d'affichage), recherchez un sentiment d'urgence forcé et vérifiez si la destination du lien correspond au site web officiel. Si l'un de ces trois éléments n'est pas respecté, considérez l'e-mail comme suspect.

Qu'est-ce que le "Quishing" et comment puis-je m'en prémunir ?

Le "Quishing" est un hameçonnage effectué à l'aide de codes QR. Il contourne les filtres de sécurité des courriels parce qu'il n'y a pas de lien textuel à scanner, mais seulement une image. Pour vous protéger : ne scannez jamais un code QR inattendu provenant d'un courriel. Si vous devez vérifier, utilisez une application de scanner sécurisée qui prévisualise l'URL de destination avant de l'ouvrir, ou tapez simplement l'adresse du site web de l'entreprise manuellement dans votre navigateur.

Qu'est-ce que le piège du sous-domaine ?

Les attaquants créent des URL qui semblent légitimes à première vue, mais qui contiennent un domaine caché. Par exemple : amazon.com.security-update.io semble faire référence à Amazon, mais le véritable domaine est security-update.io. Pour décoder une URL, lisez-la de droite à gauche à partir de la première barre oblique. Le domaine réel est le dernier segment avant cette barre oblique.

Que dois-je faire si j'ai cliqué sur un lien d'hameçonnage ?

Déconnectez immédiatement votre appareil d'Internet pour empêcher l'exfiltration des données. Ensuite, sur un autre appareil propre, changez vos mots de passe et réinitialisez vos clés MFA. Lancez une analyse complète des logiciels malveillants sur l'appareil concerné avant de le reconnecter. Enfin, signalez l'incident à ReportFraud.ftc.gov et informez votre banque ou tout autre fournisseur de services concerné.

En 2026, votre meilleure défense est une bonne dose de scepticisme - et l'habitude de vérifier avant de cliquer. ScamAdviser analyse des millions de sites web et de courriels pour vous aider à rester protégé. Si vous avez l'impression que quelque chose ne va pas, faites confiance à votre instinct et vérifiez sur ScamAdviser.com avant d'agir.

Adam Collins (nom fictif pour des raisons de sécurité et de confidentialité) est chercheur en cybersécurité chez ScamAdviser et possède plus de quatre ans d'expérience sur le front numérique. Après avoir passé plus de 1 500 jours à analyser des milliers de plateformes suspectes et les nouvelles tendances en matière de fraude, il traduit des escroqueries complexes en conseils pratiques pour les consommateurs. La mission d'Adam est simple : exposer les signaux d'alarme pour que vous puissiez naviguer sur le web sans crainte.